Bonjour à tous, voici ci dessous la méthode de hack pour l’archos 5 3g+ SFR :

Nous sommes fier d’aider par cette méthode les utilisateurs d’archos 3g+ abandonnés par SFR en leur donnant la possibilité d’installer le système SDE qu’ils méritent. Nous travaillons dur depuis 1 semaine sur cette release. Elle a été modifiée encore et encore pour la rendre plus sûre et attractive.

Une pétition à été lancée sur le forum SFR, pour demander officiellement une ouverture du firmware. Merci de bien vouloir y participer… Une mise à jour officielle reste la meilleure solution !

ATTENTION, merci de bien vouloir lire attentivement les recommandations suivantes :

Avant de vous lancer, il faut savoir que :

- Cette manipulation vous fera perdre la garantie sur votre appareil

- Cette manipulation vous fera perdre les plugins que vous aurez déjà achetés sur votre archos

- Vous pourrez ensuite racheter ces plugins, mais il sera impossible de les installer de manière officielle sur votre archos

- VOUS ETES SEUL RESPONSABLES DE VOS MANIPULATIONS !!!

- Ce hack fera de votre archos 3g+ SFR, un archos 5 3g standard, avec l’interface Angstrom linux.

- En aucun cas votre appareil sera désimlocké.

Mais le hack est réversible. Vous pourrez repasser sur le système officiel SFR par la suite … ATTENTION BRICK POSSIBLE SI VOUS LE TENTEZ SANS SAVOIR CE QUE VOUS FAITES ! Article à suivre pour le retour sur SFR…

Vous êtes prêts ?

- Mettez votre archos en charge une heure au moins avant, si la batterie est déchargée, il y a risque de brick !

- NE JAMAIS éteindre ou mettre en veille l’appareil pendant la procédure, sinon brick !

- Sauvegardez le contenu de votre archos !

- Je vous conseille de formater puis de réinstaller le firmware de base, de manière à partir sur une base saine. Dans ce cas, menu restauration, puis format disk, ensuite on colle le fichier aos SFR, puis update…

- Prenez votre temps, soyez sûrs de vos manipulations, en cas de doute, n’hésitez pas demander de l’aide…

- Il vous faut la dernière mise à jour officielle SFR, c’est à dire le firmware 1.5.10. Il est installable en wifi en passant par le menu réglages / Logiciels et Plug-ins, puis le bouton Mise à jour du logiciel en ligne. Si vous ne savez pas en quel firmware vous êtes, ce même menu vous donnera l’information. Ceux qui n’ont pas de wifi peuvent le télécharger et l’installer manuellement, en déposant le fichier .aos dans le disque dur par USB, puis en utilisant le bouton Mise à jour du logiciel par le même menu.

- SUIVEZ SCRUPULEUSEMENT LA PROCÉDURE, n’essayez pas de l’adapter avec d’autres exploits !

On y va :

- Téléchargez l’archive suivante : https://openaos.org/wp-upload/gen6/sfr/openaos-hack_20100730_0.1.0.tar.bz2

- Téléchargez le rootfs modifié suivant : https://openaos.org/wp-upload/gen6/archos-sde/rootfs.img.gz (il s’agit de la version SDE, vous pourrez ensuite installer d’autres versions, linux par exemple, mais qui ne sont pas des firmwares archos officiels, donc à vos risques et périls…)

- Téléchargez le hack DTI suivant : https://openaos.org/wp-upload/gen6/sfr/openaos-dti_20100730_0.1.0.tar.bz2

- l’archive du hack se retrouve soit dans le dossier /home/votrenom/Téléchargements, soit à l’endroit ou vous l’avez enregistrée.

- On passe en mode restauration, en éteignant complètement l’appareil, puis on le rallume en laissant le bouton volume – appuyé.

- On choisit l’entrée repair disk en naviguant avec le bouton de volume, et on valide avec le bouton d’allumage.

- Une fois en mode repair disk, on branche l’USB.

- On créé un dossier pour accueillir la partition cachée :

sudo mkdir /media/archos

- On monte la partition cachée :

sudo mount -t ext3 -o offset=29819404288 /dev/sdc /media/archos/

ATTENTION, sdc correspond à MA configuration, remplacez par la lettre de votre archos, repérable avec la commande :

sudo fdisk -l

- Un deuxième disque monte sur le bureau, nommé archos, ou media 201 MB

- Dans le terminal, on navigue vers le dossier où vous avez téléchargé l’archive avec la commande :

cd /home/votrenom/Téléchargements

- ou à adapter en fonction de l’emplacement de l’archive

- On “détar” l’archive précédemment téléchargée :

sudo tar xvf openaos-hack_20100730_0.1.0.tar.bz2 -C /media/archos

Voici ce qu’il doit s’afficher dans le terminal :

tar: Taille de l'enregistrement = 8 blocs

openaos/

openaos/flash

openaos/widget_astro.swf

openaos/a5std/

openaos/a5std/boot0_0x00000000

openaos/a5std/boot1_0x00030000

openaos/a5std/init_0x00210000

openaos/a5std/keystore_0x00010000

openaos/a5std/params_0x003f8000

openaos/a5std/recovery_0x00080000

openaos/a5std/logo_0x00060000

openaos/a5sfr/

openaos/a5sfr/boot0_0x00000000

openaos/a5sfr/boot1_0x00030000

openaos/a5sfr/init_0x00210000

openaos/a5sfr/logo_0x00060000

openaos/a5sfr/params_0x003f8000

openaos/a5sfr/recovery_0x00080000

openaos/a5sfr/keystore_0x00010000

openaos/root_telnetd

openaos/dohack.sh

- Vous devriez avoir un dossier openaos dans /media/archos

- On rentre dans ce dossier :

cd /media/archos/openaos

sudo ./dohack.sh

Vous devriez avoir :

openAOS 0.1.0

Utilisez ce script avec précautions !

openAOS ne peut être tenu pour responsable pour une mauvaise utilisation de ce script ou des effets indesirables !

Vous utilisez ce script à vos propres risques !

Il ne peut être utilisez qu'à des fins éducatives !

Le hack de votre archos est activé, suivez la procédure pour la suite...

cd /

- On démonte la partition cachée :

sudo umount /media/archos

- Vous pouvez maintenant appuyer sur la touche power de l’archos, ce qui va le faire démarrer normalement.

- Dans la liste des widgets SFR, bouton sur la gauche, choisissez le widget astro.

- L’interface va clignoter.

- Après quelques secondes, le hack fait disparaître l’interface SFR. Il est possible que l’appareil reboot, puis fasse apparaitre le menu archos standard après le reboot… si il reste en reboot infini, éteignez, mode restauration, et recommencez !

- À partir de ce point, les frileux peuvent s’arrêter. Le hack est en place, et devrait remplacer la page d’accueil SFR à chaque démarrage… Les plus courageux peuvent continuer

- On active le mode USB, ou on débranche rebranche le câble. L’archos se monte automatiquement, on n’utilise plus la partition cachée pour la suite.

- On extrait l’archive DTI, qui contient un dossier Games.

- Maintenant on va copier le dossier Games dans la racine votre archos. Si le dossier existe déjà, vous pouvez le remplacer.

- Et on en profite pour copier également le rootfs.img.gz dans la racine de la même partition.

- On débranche rebranche l’USB. l’archos vous demande d’activer l’USB, cliquez sur rester en charge.

- Attendez de voir l’interface Archos… un reboot automatique est possible.

- Vous pouvez maintenant aller dans le menu Jouer, Jeux, DTI, ou vous trouverez 4 options : ( créer un profil d’abord, nommer le comme vous voulez, puis charger)

- hack pour passer sur le SDE en gardant le logo SFR au boot.

- hack pour passer sur le SDE en passant au logo openaos.

- hack pour le retour en arrière vers le firmware SFR.

- hack pour lancer un telnetd, qui nécessite une connexion wifi établie. (il s’agit d’une option pour utilisateur avancé, ou sur demande d’openaos pour un éventuel débogage !)

- On clic sur le 1 ou le 2 en fonction de votre envie, mais surtout pas le 3 !!!!!!

- puis le bouton jouer vert en bas.

- le flash est en cours, il dure environ 2 minutes, NE TOUCHEZ À RIEN et surtout n’éteignez pas ou ne débranchez pas votre appareil !!! Attendez patiemment, ça peut être plus long… Si l’appareil se met en veille, attention en cliquant, de ne pas lancer un logiciel…

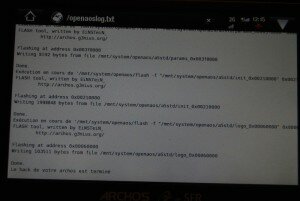

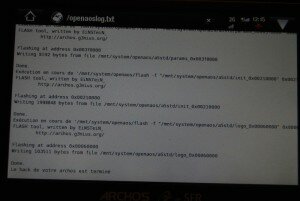

- ensuite on va ouvrir le document openaoslog.txt, via l’explorateur de fichier, en vérifiant qu’à la fin du fichier il y ai “Le hack de votre archos est terminé”, et qu’il n’y a pas de message d’erreur dans le log. (Vérifiez chaque ligne : si vous trouvez un error: blablabla, venez demander de l’aide !)

- on reboot….. On croise les doigts, et voilà !!!

- Soyez patient au premier boot, l’interface est zippée donc, encore 1 ou 2 minutes…

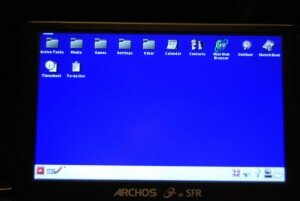

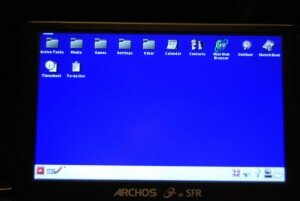

- et tadaaaaaaaaaaa :

Ne jamais tenter par la suite d’installer ou le firmware SFR ou le frimware Archos standard par le menu de restauration

après l’installation du SDE. Cela va détruire la flash modifiée, et rendre votre appareil irréparable !

Pour la suite, n’hésitez pas à demander de l’aide sur IRC, #openpma sur irc.freenode.net… Have fun !!

http://dev.openaos.org/wiki/Donations N’hésitez par à faire un petit don pour l’équipe d’openaos… une bière par tête = 2¤ = vraiment pas grand chose pour le boulot effectué !

Les personnes qui ont découvert l’exploit et qui ont préparé le hack complet souhaitent rester anonymes

elmattt travaille sur un screencast complet, qui sera une aide supplémentaire pour la compréhension et l’exécution du hack… à suivre donc !